안녕하세요.

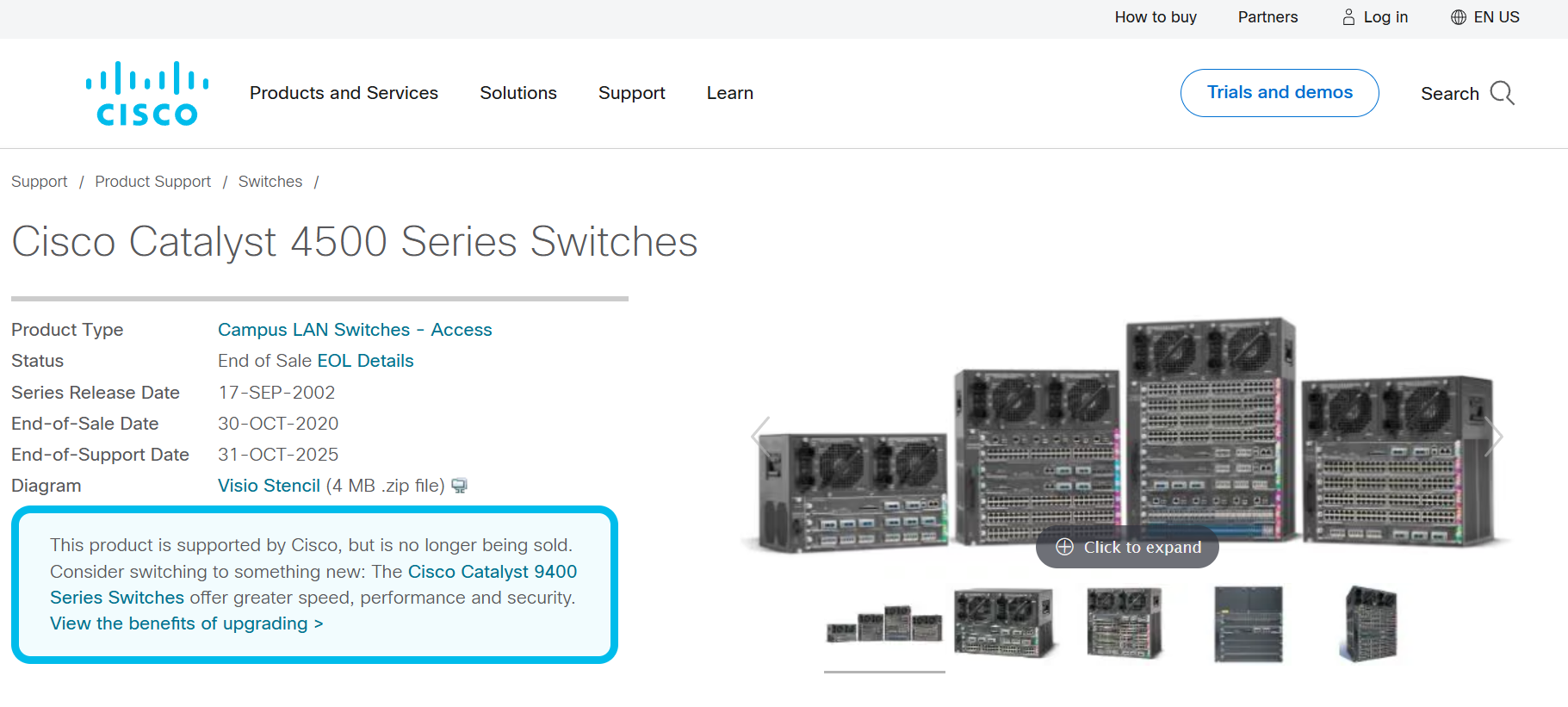

현재도 고객사중에서는 이미 EOL된 장비를 사용 하는 고객사들이 많이 있습니다.

장비를 교체할 시기에 회사에 사정상 교체 할 수 없어서 계속 사용하거나 아니면 아무 문제 없어서 계속 사용하는 경우도 많이 있습니다.

오늘은 C4506-E에 대해서 알아보도록 하겠습니다.

C4506-E는 Chassis 형태에 스위치 입니다.

3 WS-C4506-E Cat4500 E-Series 6-Slot Chassis, fan, no ps 2

3.1 S45EU-S8-36E CAT4500e SUP8e Universal Image 2

3.2 C4K-SLOT-CVR-E Catalyst 4500 E-Series Family Slot Cover 6

3.3 C4500E-IPB Paper IP Base License 2

3.4 CON-OSP-C4506E SNTC-24X7X4OS Cat4500 E-Series 6-Slot Chassis, fan, no 2

3.5 WS-X45-SUP8-E Catalyst 4500 E-Series Supervisor 8-E 2

3.6 WS-X4712-SFP-E Catalyst 4500 E-Series 12-Port GE (SFP) 2

3.7 WS-X4748-RJ45-E Catalyst 4500 E-Series 48-Port 10/100/1000 Non-Blocking 2

3.8 PWR-C45-1000AC Catalyst 4500 1000W AC Power Supply (Data Only) 2

3.9 CAB-BS1363-C15-UK BS-1363 to IEC-C15 8ft UK 4

3.10 PWR-C45-1000AC/2 Catalyst 4500 1000W AC Power Supply Redundant(Data Only) 2

3.11 SFP-10G-SR= 10GBASE-SR SFP Module 2

3. WS-C4506-E Cat4500 E-Series 6-Slot Chassis, fan,

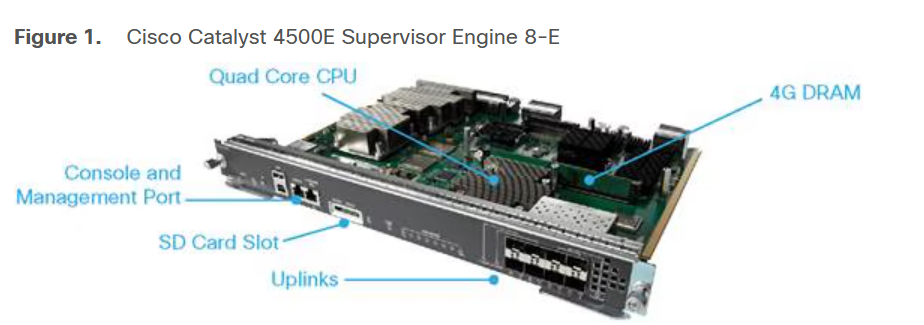

3-5 WS-X45-SUP8-E

Cisco Catalyst 4500E Supervisor Engine 8-E: Wired and Wireless Convergence Data Sheet

This data sheet describes the benefits, specifications, and ordering information for the Cisco Catalyst 4500 Series Switches.

www.cisco.com

The new Cisco Catalyst 4500E Supervisor Engine 8-E is an enterprise-class, access and aggregation supervisor engine designed to provide up to 928 Gbps of wired access per system with an E-Series chassis

Table 1. Cisco Catalyst 4500E Supervisor Engine 8-E Performance and Scalability Features

| Features | Performance and Scalability |

| Centralized Wired Switching Capacity | Up to 928 Gbps |

| Wireless Termination Capacity | Up to 20 Gbps (software Roadmap) |

| Per-slot Switching Capacity | 48 Gbps |

| Throughput |

● 250 Mpps for IPv4

● 125 Mpps for IPv6

|

| IPv4 Routing Entries | 256,000 |

| IPv6 Routing Entries | 128,000 |

| Multicast Routes | 32,000 |

| CPU | Quad core; 2.0 GHz |

| CPU Queues | 64 |

| Synchronous Dynamic RAM (SDRAM) | 4 GB |

| Nonvolatile RAM (NVRAM) | 2 GB |

| Security and QoS Hardware Entries | 128,000 |

| Dynamic Host Configuration Protocol (DHCP) Snooping Entries | 12,000 |

| MAC Addresses | 55,000 |

| Active VLANs | 4094 |

| Address Resolution Protocol (ARP) Entries | 47,000 |

| Spanning Tree Protocol Instances | 10,000 |

| Switched Virtual Interfaces (SVIs) | 4094 |

| Switched Port Analyzer (SPAN) | Maximum of 8 bi-directional sessions |

3.6 WS-X4712-SFP-E Catalyst 4500 E-Series 12-Port GE (SFP) 2

• 슬롯당 48기가비트 용량

• 3포트씩 4개 그룹에 대역폭이 할당되며 포트 그룹당 12Gbps(2.5:1) 제공

• 최대 12포트 10GE SFP+(10GBASE-R) 또는 12포트 GE SFP(1GBASE-X) 지원

• 동일 라인 카드에 특별한 제한 없이 SFP+와 SFP를 동시에 사용 가능

3.7 WS-X4748-RJ45-E Catalyst 4500 E-Series 48-Port 10/100/1000 Non-Blocking 2

• 슬롯당 48기가비트 용량

• 48포트 논블로킹

• 10/100/1000 모듈(RJ-45)

• Cisco IOS XE Release 3.1.0SG 이상

• Energy Efficient Ethernet 802.3az

| BB#1#show module Switch Number: 1 Role: Virtual Switch Active Chassis Type : WS-C4506-E Power consumed by backplane : 0 Watts Mod Ports Card Type Model Serial No. ---+-----+--------------------------------------+------------------+----------- 1 8 Sup 8-E 10GE (SFP+), 1000BaseX (SFP) WS-X45-SUP8-E CAT2129L0KY 3 12 1000BaseX SFP WS-X4712-SFP-E CAT2107L62U 4 48 10/100/1000BaseT EEE (RJ45) WS-X4748-RJ45-E CAT2127L4ER Mod Redundancy role Operating mode Redundancy status ----+-------------------+-------------------+---------------------------------- 1 Active Supervisor SSO Active Switch Number: 2 Role: Virtual Switch Standby Chassis Type : WS-C4506-E Power consumed by backplane : 0 Watts Mod Ports Card Type Model Serial No. ---+-----+--------------------------------------+------------------+----------- 1 8 Sup 8-E 10GE (SFP+), 1000BaseX (SFP) WS-X45-SUP8-E CAT2129L0F4 3 12 1000BaseX SFP WS-X4712-SFP-E CAT2107L62F 4 48 10/100/1000BaseT EEE (RJ45) WS-X4748-RJ45-E CAT2127L6TW Mod Redundancy role Operating mode Redundancy status ----+-------------------+-------------------+---------------------------------- 1 Standby Supervisor SSO Standby hot |

Referance

Cisco Catalyst 4500E Supervisor Engine 8-E: Wired and Wireless Convergence Data Sheet

This data sheet describes the benefits, specifications, and ordering information for the Cisco Catalyst 4500 Series Switches.

www.cisco.com

EOS and EOS(Support)

https://www.cisco.com/c/en/us/support/switches/catalyst-4500-series-switches/series.html

Cisco Catalyst 4500 Series Switches

Find software and support documentation to design, install and upgrade, configure, and troubleshoot Cisco Catalyst 4500 Series Switches.

www.cisco.com

'IT TECH TIP' 카테고리의 다른 글

| Fortinet 파트너 등록 정보 (0) | 2025.04.18 |

|---|---|

| [C9300] - 장비 공부 (0) | 2025.04.18 |

| [IT TECH TIP-#2] - 접속된 WIFI 패스워드 확인 - cmd (0) | 2025.02.01 |

| [IT TECH TIP-#1] - 접속된 WIFI 패스워드 확인 - 윈도우11 (0) | 2025.02.01 |

| 와이어바알리(wirebarlery), 한국에서 해외로 저렴하게 송금하기(수수료 무료) (0) | 2020.11.28 |